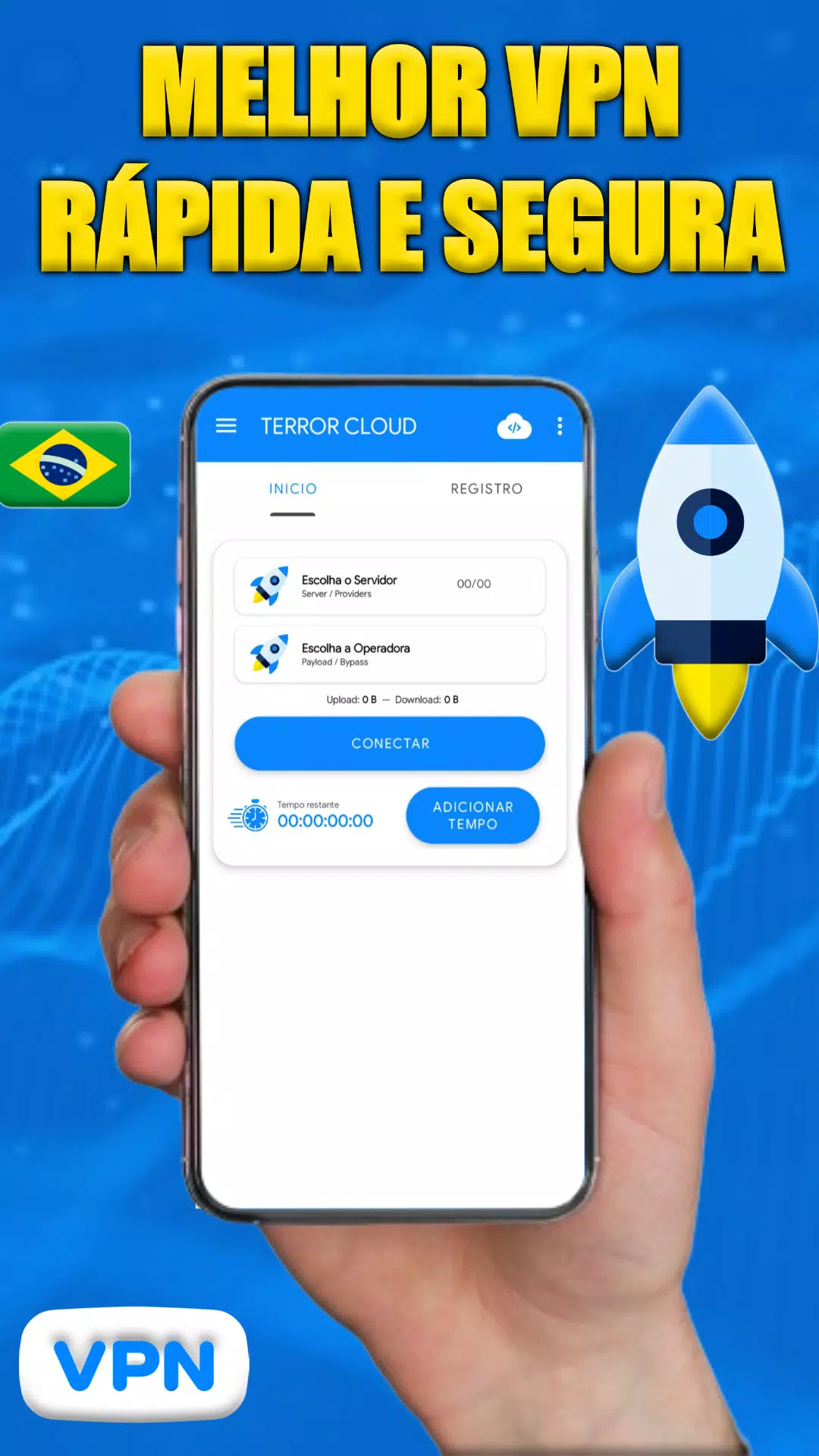

Terror Cloud to narzędzie VPN najwyższego poziomu zaprojektowane dla profesjonalnych użytkowników Internetu, oferujące solidne funkcje bezpieczeństwa i prywatności w celu poprawy przeglądania. Przed pobraniem należy dokładnie przeczytać opis, aby zrozumieć jego możliwości i zamierzone użycie.

To narzędzie jest stworzone specjalnie dla profesjonalistów, którzy wymagają zaawansowanego bezpieczeństwa Internetu. Dzięki Terror Cloud możesz uzyskać dostęp do dowolnej witryny lub usługi w Internecie, jednocześnie chroniąc swoją tożsamość. Zapewnia również kompleksową ochronę urządzenia z Androidem przed hakerami i zagrożeniami online, szczególnie podczas korzystania z publicznego Wi -Fi. Oto niektóre z kluczowych funkcji:

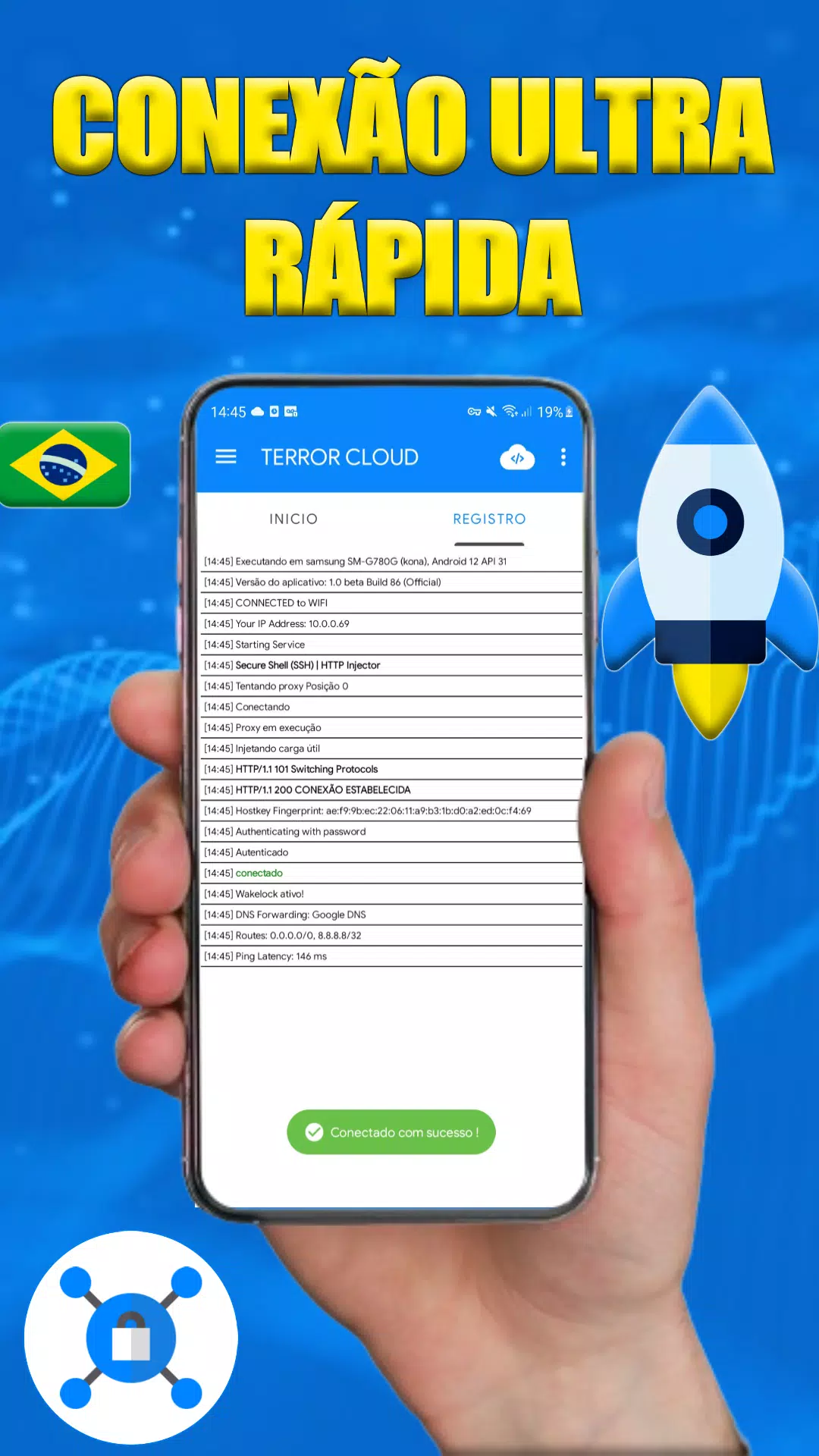

- Zabezpiecz swoje połączenie za pomocą SSH dla dodatkowej warstwy ochrony.

- Obsługa enkapsulacji SSL/TLS, aby zapewnić zaszyfrowanie danych.

- Tunelowanie DNS do ominięcia ograniczeń i zwiększania swobody przeglądania.

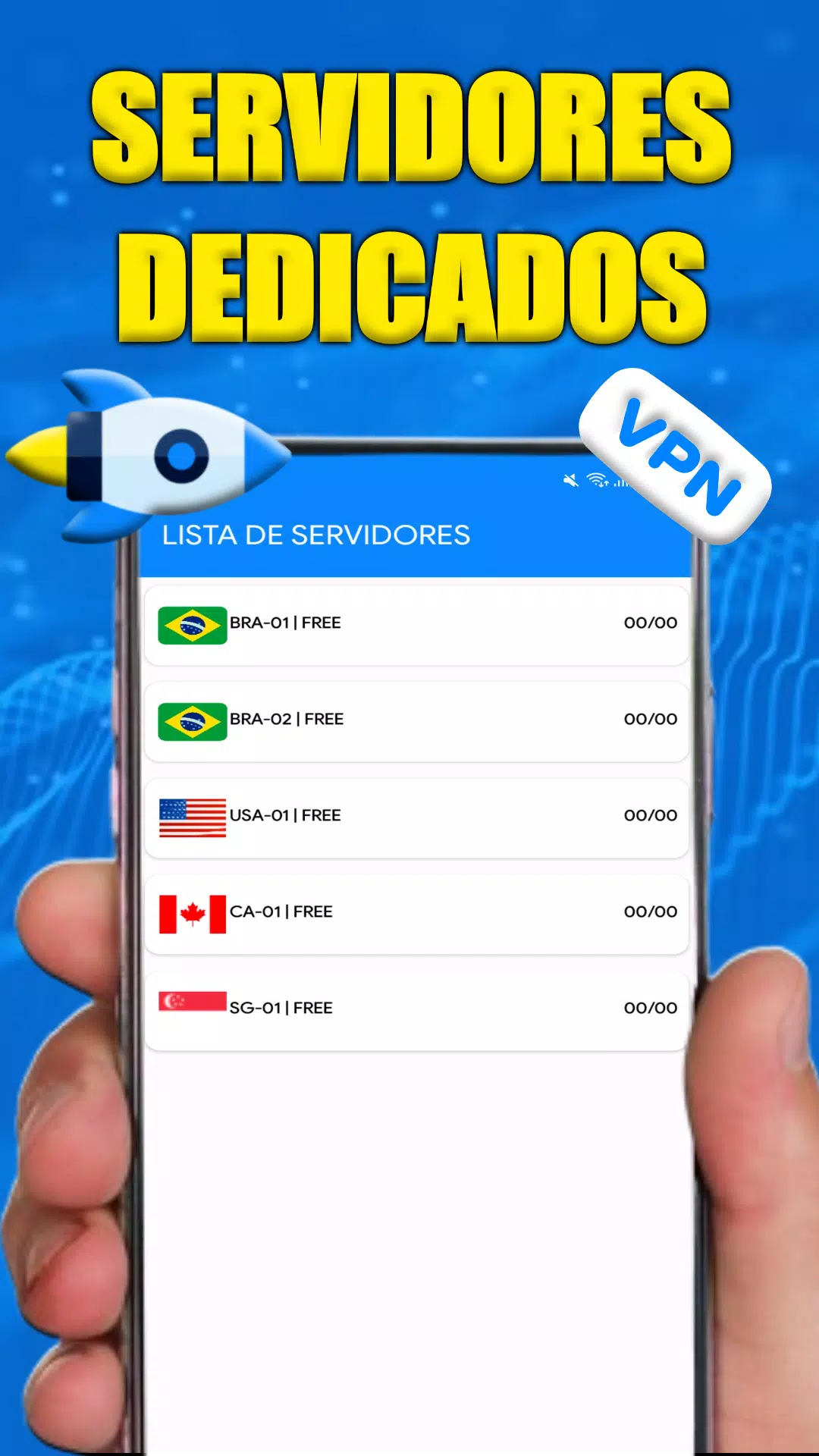

- Możliwość określenia alternatywnych serwerów proxy w celu prowadzenia próśb o zwiększoną anonimowość.

- DNS Changer, aby zmodyfikować ustawienia DNS w celu lepszej wydajności i bezpieczeństwa.

- Klient wbudowany SSH dla bezpiecznego dostępu zdalnego.

- Generator ładunku, aby dostosować pakiety danych.

- Filtr aplikacji, aby kontrolować, które aplikacje mogą uzyskać dostęp do Internetu.

- Kompatybilność z wersjami Androida od 4.0 do 11, zapewniając szeroką użyteczność.

- Proxy DNS i Google DNS opcje zoptymalizowanej wydajności w Internecie.

- Kompresja danych w celu zmniejszenia użycia przepustowości.

- Elastyczność zmiany rozmiaru bufora i inne ustawienia w celu dostosowania doświadczenia.

Cloud terrorystyczny wspiera różne typy tunelu, aby zaspokoić różne potrzeby bezpieczeństwa:

- HTTP + SSH Proxy dla wszechstronnego i bezpiecznego przeglądania.

- SSH dla bezpośrednich, bezpiecznych połączeń.

- Tunel DNS do ominięcia cenzury i ograniczeń.

- SSL (TLS) dla standardowych połączeń szyfrowanych.

- SSL + HTTP dla zwiększonego bezpieczeństwa w stosunku do połączeń HTTP.

Ponadto Terror Cloud oferuje zaawansowane funkcje, takie jak:

- Eksportowane szyfrowanie konfiguracji, aby zapewnić bezpieczeństwo ustawień.

- Zablokuj i chroń ustawienia użytkownika, aby zapobiec nieautoryzowanym zmianom.

- Dostosowywanie komunikatów dla klientów w celu zwiększenia interakcji i wsparcia użytkownika.

Dzięki chmurze terrorystycznej profesjonalni użytkownicy mogą cieszyć się bezpiecznym, prywatnym i konfigurowalnym doświadczeniem w Internecie dostosowanym do ich konkretnych potrzeb.